Ver

https://www.ar-tools.com/doc/

Para asociar vulnerabilidades CVE a los activos, estos necesitan tener asociados Activos / CPE.

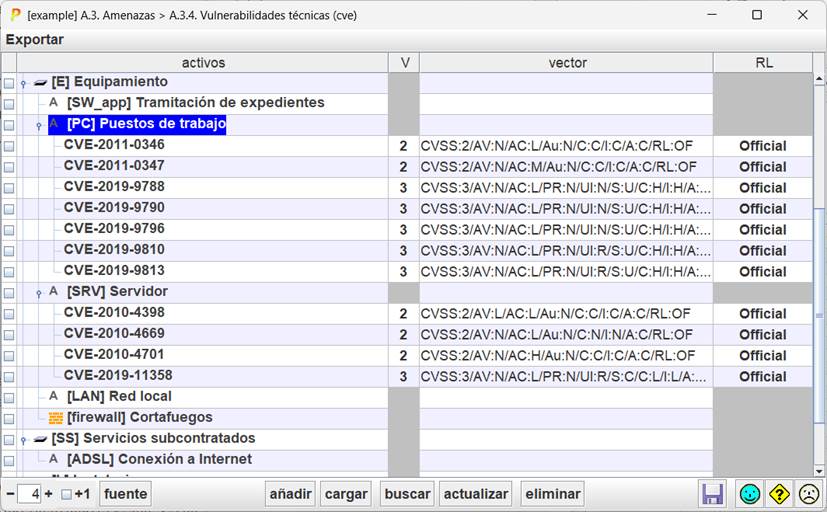

Tabla

|

selección |

Haga clic en las cajitas para seleccionar / deseleccionar. Haga MAYÚSCULAS + clic para seleccionar un rango. Haga clic en la cabecera de la columna para eliminar la selección actual. La selección determina a qué filas se aplican los botones |

|

activos |

Activos y vulnerabilidades CVE. |

|

Versión |

Versión CVSS. Suele ser 2 o 3. |

|

vector |

Resumen CVSS. |

|

RL |

Remediation level (ver CVSS) |

Barra inferior

|

|

Controla el despliegue del árbol de activos y CVE. |

|

+1 |

Ajusta el funcionamiento del spinner. Si se marca [+1], PILAR presenta las CVE asociados a cada activo. |

|

añadir |

— Seleccione un activo a la izquierda. — Haga clic en AÑADIR para introducir manualmente una CVE. |

|

cargar |

— Seleccione uno o más activos a la izquierda. — Haga clic en CARGAR para asociar uno o más activos a una CVE leída de un fichero en formato XML o JSON, de acuerdo a los formatos del NIST. |

|

buscar |

— Seleccione uno o más activos a la izquierda. — Haga clic en BUSCAR PILAR carga CVE asociados desde la base de datos de vulnerabilidades. Para ser más precisos, PILAR lee un fichero XML con vulnerabilidades CVE y usa los nombre CPE asociados a los activos para seleccionar las que aplican. |

|

actualizar |

Como BUSCAR, pero ahora solo se actualizan datos ya cargados. |

|

eliminar |

— Seleccione uno o más activos a la izquierda — Haga clic en ELIMINAR PILAR elimina las CVE asociadas Ó — Seleccione una o más vulnerabilidades a la izquierda — Haga clic en ELIMINAR PILAR elimina las CVE marcadas |

|

|

Guarda el proyecto en su fichero o en su base de datos. |

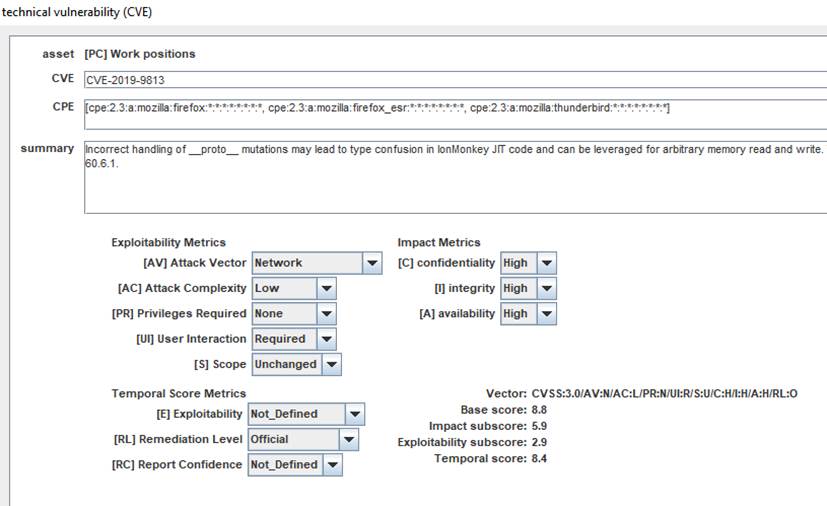

Puede editar los valores (clic-clic en el nombre de la CVE).

Por compatibilidad, PILAR también soporta CVSS versión 2.

Para

añadir vulnerabilidades manualmente

§ seleccione un activo (primera columna

§ clic en AÑADIR

§ edite los datos

Para

buscar vulnerabilidades que aplican a un activo

§ seleccione uno o más activos (primera columna)

§ clic en BUSCAR

§ elija el fichero XML de datos

Para

actualizar las vulnerabilidades asociadas a un activo

§ seleccione uno o más activos (primera columna)

§ clic en ACTUALIZAR

§ elija el fichero XML de datos

Para

eliminar vulnerabilidades asociadas a un activo

§ seleccione uno o más activos (primera columna)

§ clic en ELIMINAR

Para editar los parámetros que caracterizan a una

vulnerabilidad asociada a un activo

§ doble clic en el activo

§ introduzca datos en la pantalla de edición